رمزنگاری کووانتام آسیبپذیر به حملات

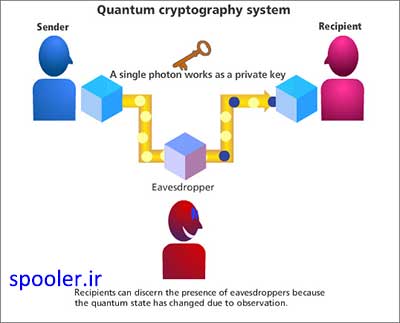

رمزنگاری کووانتام آسیبپذیر به حملات رمزنگاری کووانتام (Quantum cryptography) تابهحال یکی از پیچیدهترین و غیرقابل نفوذترین روشهای رمزنگاری تلقی میگردید، اما بر اساس یک مطالعه جدید این روش نیز آسیبپذیر میباشد. این مطالعه در مجله Science Advances انتشار یافت و نتیجهگیری این بود که درگیری انرژی-زمانی (energy-time entanglement) که اساس اولیه این نوع رمزنگاری کووانتوم