Logjam تهدید جدید در لایه Transport Layer Security

Logjam تهدید جدید در لایه Transport Layer Security

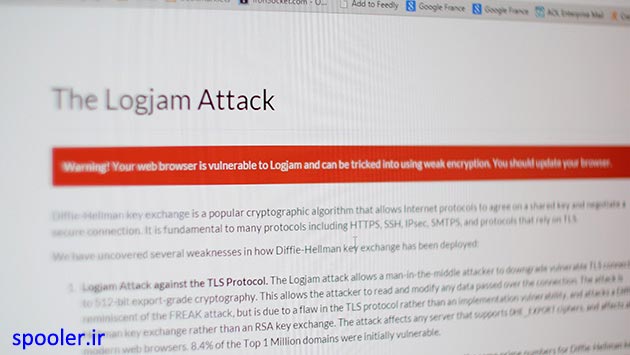

آسیبپذیریLogjam توسط محققین دانشگاههای میشیگان، پنسیلوانیا و جان هاپکینز در ماه می 2015 کشف شد. Logjam کلید الگوریتم انتقال داده Diffie-Hellman را هدف قرار میدهد. مسئلهی.دیفی-هیلمن (DHP) اولین.بار توسط دو دانشمند رمزشناس (ویتفیلد دیفی و مارتین هلمن) پیشنهاد.شد.Logjam تهدید جدید در لایه Transport Layer Security

بسیاری از سیستمهای امنیتی از عملیات ریاضی محاسبهی سریع استفاده میکنند، اما عملیات معکوس در آنها سخت است.

آنها توان رمزگذاری یک پیام رادارند ولی رمزگشایی سخت است و این مسئله امنیت بیشتری به همراه دارد.

آسیبپذیری Logjam از طریق شبکههای مردمیانی (man-in-the-middle) به حملهکننده اجازه میدهد که از لایه Transport Layer Security (TLS) را با استفاده از رمزنگاری صادراتی امور رمزنگاری را تا حد یک کلید 512 بیتی تضعیف کند تا هکر بتواند دادههای در حال تبادل را خوانده و دادههای خود را در این لایه تزریق کند.

این آسیبپذیری بر پروتکلهای HTTPS، SMTPS، IMAPS و غیره تأثیر دارد. اینگونه حمله تشابه زیادی به روش حملات Freak دارد.

محققان میگویند که در این صورت 18از سایتها، 66 از سرورهای VPN و 26 از سرورهای SSH تحت تأثیر این آسیبپذیری قرار خواهند گرفت.

این آسیبپذیری در حدود 8.4 میلیون سایت، 14.8 از سرورهای SMTP و از سرورهای ایمیل IMAP شناساییشده است.

توصیه میگردد که مدیران سرورها پشتیبانی export-strength cipher suites برای جلوگیری ازاینگونه حملات غیرفعال کنند و یک گروه خاص کلیدهای Diffie-Hellman 2048 بیتی انتشار دهند. کاربران نیز بهتر است که از طریق سایت رسمی (https://weakdh.org) آسیبپذیری را چک کرده و منتظر بهروزرسانیهای مربوط باشند.