از هم پاشیدن گروه بدافزار ATM توسط Europol

از هم پاشیدن گروه بدافزار ATM توسط Europol

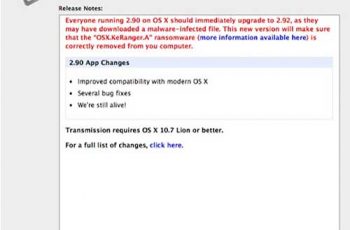

پس از کشف اخیر بدافزار مخرب با دو نام “Tyupkin” و “Padpin” توسط Europol یا سازمان پلیس اروپا، که برای نوع جدید حملهای بانام “Jackpotting attacks” استفاده میگردد، این سازمان برای دستگیری این گروه مجرمین سایبری دستبهکار شد. این بدافزار در سال 2014 توسط Kaspersky Labs تحلیل شد و در بیش از 50 سیستم خودپرداز یا ATM در اروپا مشاهده شد. این بدافزار به اپراتور اجازه میدهد که از دستگاههای خودپرداز یا ATM “بدون داشتن کارت” پول دریافت کند.

سازمان تحقیق جرائم منظم و تروریزم کشور رومانی (Investigating Organised Crime and Terrorism یا DIICOT) اعلام نموده است که افراد دستگیرشده مشکوک به تشکیل یک گروه جنایی منظم هستند که به سیستمهای کامپیوتری غیرقانونی دسترسی یافته، باعث کلاهبرداری کامپیوتری شده، سیستمهای اطلاعاتی را مختل نموده، صحت دادهها را تغییر داده، غیرقانونی با نرمافزار و وسایل کارکرده و باعث تخریب ملک شدهاند.

مقدار تخریب توسط افراد مظنون (ساکنین رومانی و ملدووا) حدود 217000 دلار تخمین زدهشده است. گفتهشده است که رهبرهای این گروه Solozabal Cuartero Rodion از مولدووا و Mihaila Sorin از رومانی میباشند. این گروه دستگاههای ATM را در چندین کشور اروپایی (رومانی، لهستان، چک، اسپانیا و روسیه) هدف قرار دادهاند.

فاز اول این حمله در روزهای هفته شروع شد. عضوهای این گروه شروع به شناسایی دستگاههای خودپرداز یا ATM کردند و هدف آنها دستگاههای 24 ساعته بود که قابل دستکاری بودند. پس از شناسایی، سعی بر دسترسی به CD-ROM دستگاهها شد تا بدافزار نصب شود. این گروه تمامی سانسورها و آلارم ها را با “نوارچسب پهن” غیرفعال کرد. بدافزارهای نصبشده در آخر هفته شروع به فعالیت کردند. پس از نصب بدافزار این گروه دستورات مربوط را به آن ارسال نمود و وجههای نقد بهصورت خودکار پرداخت میشد.

این گروه سعی داشت که مبالغ کوچک 1000 دلاری از دستگاه دریافت کند تا پرداختها ریز باشند و شک ایجاد نشود. پس از دریافت مبالغ کامل، بدافزار بهطور خودکار خود را از دستگاهها پاک میکرد. به دلیل این حملات و تخریب شدید آن، Europol و تیم امنیتی ATM اروپا (EAST) راهکارهایی برای مجریان قانون و صنایع در سال گذشته انتشار دادند. دو گونه خانواده این بدافزار تابهحال شناساییشده است. یکی از آنها GreenDispense نام دارد که مشابه به Tyupkin است و از PIN دستگاه برای خالی کردن آن استفاده میکند. دیگری Suceful نام دارد و کارت واردشده مشتری را در دستگاه برای هک استفاده میکند.

Tyupkin Malware