بدافزار Fansmitter و استخراج داده از سیستمهای Air-gapped

بدافزار Fansmitter و استخراج داده از سیستمهای Air-gapped

سیستمها و کامپیوترهای Air-gapped از اینترنت قطع بوده و دارای اسپیکر و میکروفون نمیباشند. این سیستمها میتوانند معمولاً امنترین انتخاب برای محافظت از سازمان در مقابل نقضهای امنیتی و سرقت داده باشند. درگذشته ویروس Stuxnet اینگونه سیستمها را نقض کرده و امنیت آنها را زیر سؤال برده است.

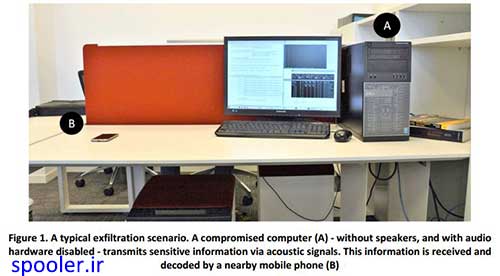

بدافزار Fansmitter توسط یک گروه محقق سایبری به وجود آمد که روشی جدید برای سرقت داده از سیستمهای Air-gapped در نظر گرفتهشده است. این روش فقط از صوتهای مخفی با استفاده از فن خنککننده سیستم برای استخراج داده استفاده میکند. این بدافزار میتواند سرعت فنهای داخلی را تنظیم کند تا امواج آکوستیک پخششده از کامپیوتر دریافت نماید.

این اطلاعات باینری سپس توسط یک میکروفون دریافت میگردد و به مجرمین از طریق وای فای یا SMS انتقال میابد. وسایل دریافتکننده میتوانند کامپیوترها و لپتاپها با میکروفون باشند. تا حالا این نرمافزار توانسته است دادههای حساس مانند کلیدهای رمزنگاری و اسم رمزها را با سرعت 15 الی 20 بیت در دقیقه انتقال دهد و محققان میخواهند این سرعت را افزایش دهند.

محققین این بدافزار میگویند که این روش را میتوان برای نشت انواع وسیله IT سیستمهای Embed و وسایل IoT که سختافزار صوتی ندارند اما دارای فن هستند استفاده کرد. این روشهای خلاق و نوآور میتواند تهدیدی جدی برای امنیت کامپیوترها و سیستمها باشد و اهمیت آگاهی و هشداری حتی با داشتن امنترین سیستمها را گوشزد میکند.