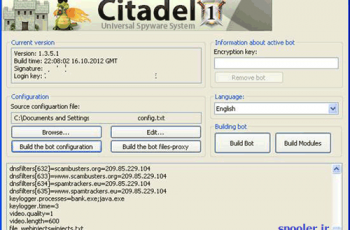

Talking lock-screen- باج افزار اندرویدی که حرف میزند

Talking lock-screen

به گزارش شرکت ESET، باج افزار Talking lock-screen از خانواده Jisut (Android/LockScreen.Jisut) که منشأ آن از چین میباشد توانایی حرف زدن با کاربر را دارد. این بدافزار ناگهان درگوشی و تبلت کاربر شروع به صحبت کردن میکند و به زبان چینی به شما تبریک میگوید و پیام میدهد که وسیله شما توسط باج افزار قفلشده است و تقاضای حدود 6 دلار باج میکند.

ESET این بدافزار را با عنوان Android/Lockerpin شناسایی نموده است که قادر است که PIN کد صفحه محافظ (Lock-screen) را reset کند. این باج افزار از طریق یک Dropper مخرب (رمزگذار و اجراکننده) توزیع میشود. آلودگی پس از فعال کردن دستی اپ توسط کاربر و کلیک کردن بر روی “Click for free activation” انجام میشود.

تصویر 1: reset کردن PIN کد صفحه محافظ (Lock-screen)

سپس از کاربر درخواست میگردد که به بدافزار admin rights داده شود که باعث میشود نتوان اپ را برداشت یا حذف نمود. پسازاین مرحله دستگاه قفل میشود و پیام درخواست باج خوانده و شنیده میشود. یکی دیگر از مقاصد این بدافزار سعی بر دریافت غیرقانونی اطلاعات کاربر برای شبکهای اجتماعی QQ میباشد.

بدافزار یک صفحه غیرواقعی Login شبکه QQ را به کاربر (تصویر 2) برای دریافت اطلاعات احراز هویت کاربران نشان میدهد. هر نوع اسم کاربر و اسم رمز واردشده در این صفحه مستقیماً برای هکرها ارسال میگردد. سپس به دنبال آن پیام باج و اطلاعات روش پرداخت دیده خواهد شد. اگر کاربر بتواند بهگونهای این فعالیت را ببندد وضعیت بدتر میشود. در این حالت PIN lock وسیله یک کد جدید دریافت میکند و ورود بهوسیله امکانپذیر نخواهد بود.

تصویر 2: صفحه غیرواقعی Login شبکه QQ برای دریافت اطلاعات احراز هویت کاربران

تصویر 3: صفحه محافظ (Lock-screen) با درخواست باج

باج افزار “Talking lock-screen” یکی از گونههای بدافزاری خانوادههای “Jisut” میباشد که در سال گذشته دیدهشده است و در مقایسه با 2015 تعداد شناساییها دو برابر شده است. حتی برخی از گونهها سعی داشتند که اپ یا Source code را فروخته یا فقط گوشی را بدون درخواست باج قفل کنند.

برخی از گونهها نیز یک کد QR برای پرداخت ارائه میدادند تا پرداخت به مجرمین مستقیم یا غیرمستقیم ارسال شود. اکثر گونهها در wallpaper وسیله تغییر ایجاد کرده و یا فعالیت صوتی داشتند. این امر ممکن است بهعنوان شوخی هم نیز باشد و ممکن است اهداف مجرمین صرفاً مالی نباشد. این بدافزار بیشتر در چین توزیع میگردد و در حال حاضر صدها گونه با انواع پیامها شناساییشدهاند اما همه آنها بر اساس یک کد هستند.

روش حذف کردن Android/Lockscreen.Jisut

سه روش برای حذف این بدافزار در وسایل آلوده وجود دارد.

1. دسترسی به آن از طریق مدیریت وسیله (mobile device management) و برداشتن دستی admin rights که امکان Uninstall کردن برنامه را میدهد. کاربر باید یک برنامه یا اپ برای uninstall قبل از آلوده شدن دستگاه نصب داشته باشد.

2. اگر وسیله root شده باشد میتوانید از ” Android Debug Bridge” استفاده نماید. در این حالت میتوان با وسیله از طریق command-line ارتباط برقرار نمود و کاربر باید تجربه کافی داشته یا کارشناس اندروید باشد.

3. در صورت ناچاری میتوان از روش ” factory reset” استفاده کرد که دستگاه را به حالت اولیه بازمیگرداند و همه محتوای وسیله (عکس، فیلم و ارتباطها) را حذف میکند.