افزایش امنیت از طریق تعیین حداقل اختیارات (least-privilege)

افزایش امنیت از طریق تعیین حداقل اختیارات (least-privilege)

برای پیاده سازی و مدیریت درست تعیین حداقل اختیارات، باید چالش ها و منافع این مسئله را در نظر داشت و سطح امنیت به دست آمده را بررسی نمود. استفاده از روش تعیین حداقل اختیارات دیدگاه جدیدی نیست اما چون سازمان ها بصورت روزمره با حجم های بالای از مقررات تطبیقی و موارد امنیتی روبرو هستند، اجرآ این روش میتواند پاسخی به برخی از چالش ها باشد.

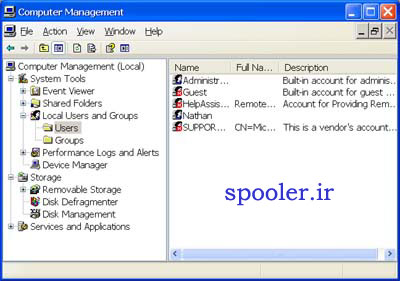

در محیط های ویندوز و برنامه های امنیتی مانند دیواره آتش (SolarX) و UTM پارس فن آوران خوارزم بهتر است که اختیارات مدیریتی (administration rights) را بر اساس فعالیت کاری لازم برای کاربر تعیین کنید و بالاترین اختیارات مدیریتی را فقط مدیر یا مدیران مربوط بدهید. اینکار ریسک های امنیتی را کاهش میدهد و باتوجه به اینکه قائده آن آسان درک میشود اما در اجرآ راحت نخواهد بود.

در محیط های ویندوز و برنامه های امنیتی مانند دیواره آتش (SolarX) و UTM تعیین سطوح اختیارات و اجرآ روش تعیین حداقل اختیارات پروسه ای است که باید از طریق آموزش و تجربه فراگیر شود البته برای ساده سازی و user-friendly تعیین اختیارات دربرنامه ها تلاش های زیادی شده است.

هدف اجرآ تعیین حداقل اختیارات بهبود امنیت است، که از طریق محدود نمودن اختیارات به سطحی مطابق با عملکرد تعیین شده و فعالیت های کاربر خواهد بود. اینکار از دسترسی کنترل نشده جلوگیری میکند و دسترسی به اختیارات را با بهترین بهره وری برای داشتن یک کسب و کار موثر به سازمان میدهد. این مسئله در مورد کارکنان، پروسه ها و دستگاه ها صادق است. در واقع سازمان باید به اندازه لازم اختیارات به کاربر بدهد که او کار را بدون موانع به انجام برساند.

با اجرا تعیین حداقل اختیارات بر روی دستگاه ها، سیستم ها و کامپیوتر ها میتوان سطوح محیط حمله (surface area of attack) را از طریق نادیده گرفتن اختیارات جداگانه (redundant privileges)، که راه ورود آسیب ها را به سیستم فراهم میکند، کاهش داد.

در برخی از سازمان ها اختیارات مدیریتی سطوح بالا برای تعداد زیادی از کارکنان و کاربر ها در سطوح مختلف تعیین شده است تا آنان در زمان حل مشکلات انعطاف داشته باشند، اما اینکار مدیریت بر دسترسی را دشوار میکند. با تعیین اختیارات مدیریتی سطوح بالا برای کارکنان و کاربر ها آنان دسترسی به محیط ها، سیستم ها و داده هایی دارند که ممکن است حساس باشد و یا نباید در اختیار آنها باشد. سازمان به این دلیل ممکن است تحت تآثیر ریسک های امنیتی غیر ضروری مانند موارد مطابقت، چالش های کنترل دسترسی و ریسک های امنیتی داخلی قرار گیرد.

اجرآ موفق این استراتژی در سازمان ها به دلیل وجود محیط های IT گوناگون (مجازی، فیزیکی، در سایت و در کلاود) و ترکیب OS های متفاوت استفاده شده دشوار است. با وجود روش های پیچیده کسب و کار در سازمان ها مانند جلب خدمات برون سپاری (outsourced) از پیمانکاران و خدمات شخص ثالث که نیاز به دسترسی سطوح بالای مدیریتی برای انجام فعالیت های خود دارند و ممکن است امنیت سازمان را به خطر اندازند، اجرآ موفق این استراتژی ضروری میباشد.

اهمیت تعیین حداقل اختیارات برای اطمینان حاصل نمودن از عدم دسترسی به محیط هایی است که باید محافظت شوند، بخصوص با افزایش روش های دیجیتال مورد نیاز سازمان ها برای ادامه فعالیت و نیاز به دسترسی باز برای عملکرد موثر. افزایش نیاز به دسترسی باید بطور موثر مدیریت شود تا بالانس مناسب بین دسترسی و امنیت بوجود آید.

مذیت های تعیین حداقل اختیارات و امنیت حاصله به شرح ذیل است.

• به سیستم ها و کاربرانی که محدویت دسترسی اعمال شده است امکان نفوذ وجود ندارد.

• جلوگیری از حذف یا دست کاری داده ها و اطلاعات.

• دسترسی به نیازمندی های تعیین شده در زمان نقض دسترسی به منابع محدود تر.

• طبقه بندی داده ها با تعیین حداقل اختیارات داده مشخص می گردد. سازمان آمار حجم و مکان داده ها ونفراتی که به داده ها دسترسی دارند را دارد.

• انتشار بدافزار ها (Malware) کاهش می یابد، زمانی نرم افزار های مخرب امکان نصب و فعالیت در سیستم های کاربران را دارند که کاربر دسترسی مدیریتی داشته باشد. بدافزارها گاهی میتوانند سطح اختیارات را افزایش دهند اما باید در مرحله اول اختیارات موجود را هک و به سیستم نفوذ کنند.

با نبودن قانون تعیین حداقل اختیارات حملاتی مانند Injection SQL از موقعیت سوء استفاده کرده، نفوذ میکنند و سطح اختیارات را افزایش میدهند. اگر برای برنامه فقط اختیار “Read-only” تعیین شده باشد، حمله افزایش نمیابد یا اجرآ نمیگردد.

چند نکته برای اجرآ تعیین حداقل اختیارات به شرح ذیل میباشد.

1. از تعهد و کمک مشاورخارج از سازمان استفاده کنید.

2. از تعهد سازمانی کارمندان استفاده کنید تا این استراتژی را قبول کنند و سطوح مورد نیاز اختیارات را در هر محیط یا برای هر نیاز در تمامی بخش ها درک کنند. اهمیت اصول تعیین حداقل اختیارات را به همه کارمندان گوشزد کنید تا همگی حداکثر تعهد و همکاری را نشان دهند.

3. در زمان تعیین اختیارات از روشrole based استفاده کنید. اختیارات را بر اساس نقش و عملکرد تعیین کنید. هر فصل یا نیم سال روند کار را بازبینی نمایید.

4. اختیارات را در بازه های زمانی مختلف بازنگری و تغییردهید تا بروزرسانی داشته وموثر واقع شود.

5. آگاهی دادن به سازما ن و کاربران سیستم ها، در مورد خطرات ناشی ازداشتن دسترسی کامل به تمامی سیستم ها.

6. بازنگری دسترسی به برنامه های موروثی. توصیه میگردد که چنین برنامه هایی را جدا کنید و فقط اجازه دسترسی ضروری به برنامه داده شود.

7. دسترسی مدیریتی باید محدود به عملکرد لازمه و فقط آن عملکرد باشد. اجرآ این کار آسان نیست اما امروزه اکثر سیستم ها دارای قابلیت مدیریت تقسیم بندی شده (broken administrative roles) هستند.

8. در اکثر مواقع نرم افزار ها باید در سیستم مرکزی نصب شوند. کاربران نباید اختیار نصب نرم افزار داشته باشند. با این کار، تیم IT میتواند مجوز و ورژن را کنترل و مدیریت کند و از کیفیت نرم افزارهای نصب شده اطمینان حاصل کند. در مواقع استثنایی نصب نرم افزار توسط کاربر باید سیاست های “کاربر راه دور و سیستم راه دور” برای امنیت اعمال گردد تا کاربر و سیستم خارج از شبکه فعالیت داشته باشند و محدودیتی به آنها اعمال نشده باشد.

اعمال کردن روش تعیین حداقل اختیارات امنیت را افزایش داده و از ورود آسیب پذیری ها به سیستم شما جلوگیری میکند. البته ما نیاز داریم که شبکه را ایمن کنیم ولی اگر روش تعیین حداقل اختیارات نیز پیاده سازی شود امنیت بیشتری بوجود خواهد آمد.